Sensibilisation - 8 juillet 2022

Les antivirus, technologie obsolète ou toujours d’actualité ?

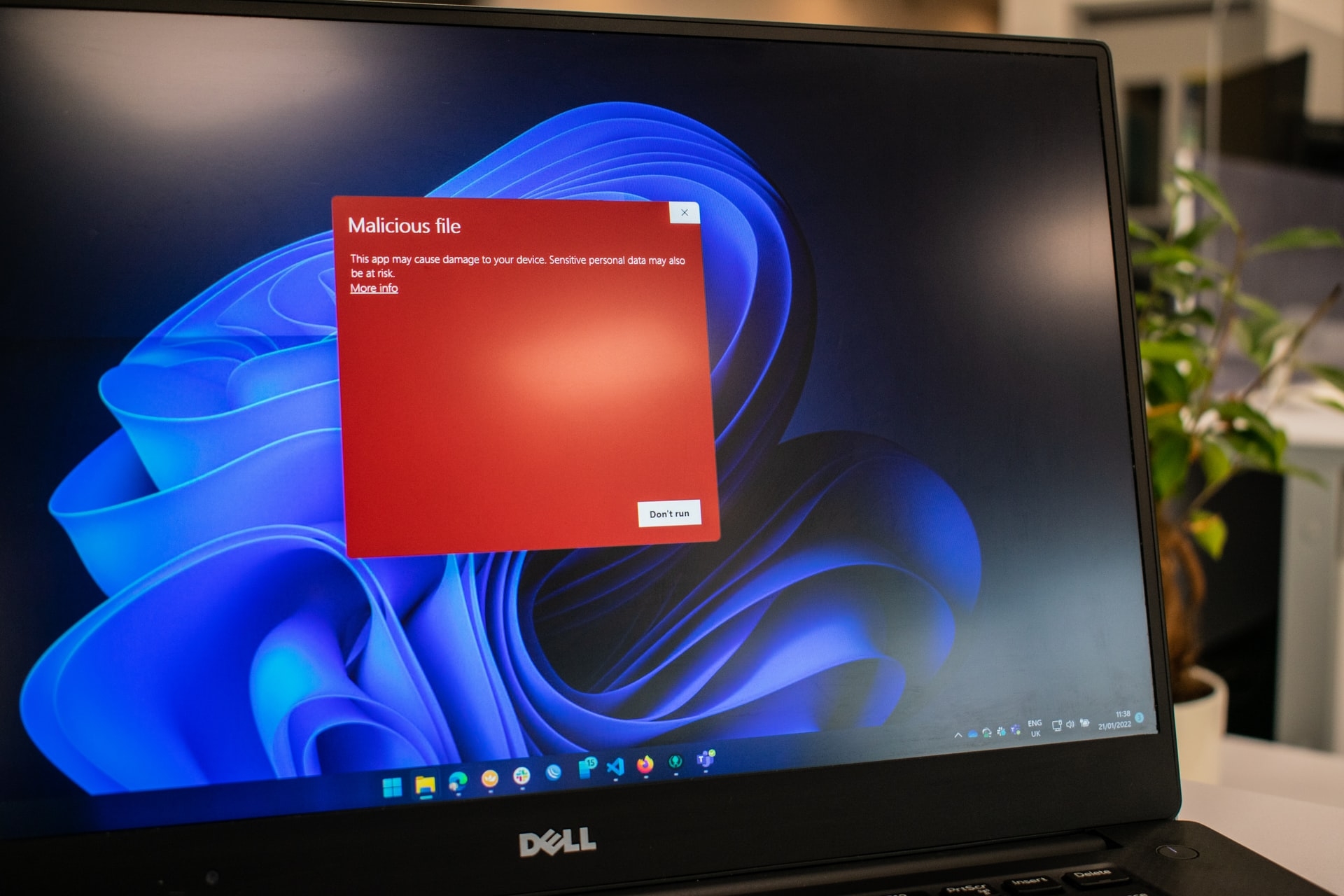

Tous les moyens sont bons pour qu’un virus informatique vous infecte : en naviguant sur Internet, en cliquant sur un lien, en téléchargeant et exécutant une pièce jointe, en branchant un disque dur ou une clé USB… Est-il nécessaire d’installer un antivirus pour s’en protéger ? Est-ce suffisant ? Qu’est-ce qu’un virus et comment se propage-t-il ? Les virus peuvent prendre toutes les formes. Rançongiciel, cheval de Troie, logiciel espion, ces programmes informatiques malveillants ont un seul…