Sensibilisation - 8 juillet 2022

Les antivirus, technologie obsolète ou toujours d’actualité ?

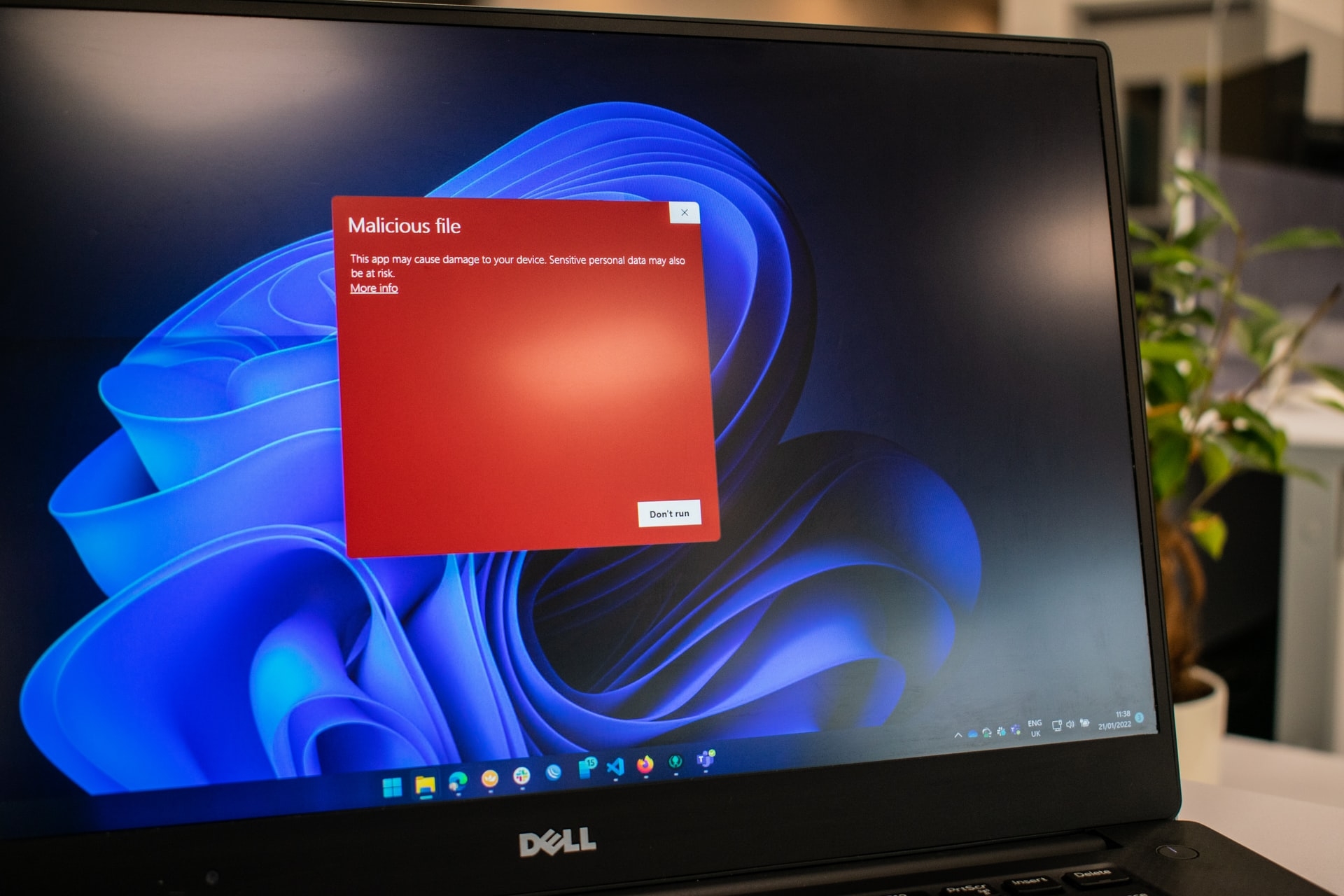

Photo de Ed Hardie sur Unsplash

Tous les moyens sont bons pour qu’un virus informatique vous infecte : en naviguant sur Internet, en cliquant sur un lien, en téléchargeant et exécutant une pièce jointe, en branchant un disque dur ou une clé USB… Est-il nécessaire d’installer un antivirus pour s’en protéger ? Est-ce suffisant ?

Qu’est-ce qu’un virus et comment se propage-t-il ?

Les virus peuvent prendre toutes les formes. Rançongiciel, cheval de Troie, logiciel espion, ces programmes informatiques malveillants ont un seul objectif : perturber le fonctionnement normal d’un système informatique à l’insu de son propriétaire.

Ils peuvent s’introduire lorsque l’utilisateur navigue sur un site malveillant, installe un appareil ou un logiciel non mis à jour, installe une application piratée, etc.

Les symptômes d’une infection sont les suivants : un ralentissement ou un blocage anormal de l’appareil, des fenêtres ou des messages d’erreur qui s’affichent sans raison, la modification de logiciels ou programmes, etc.

Bien entendu, si vous disposez d’un antivirus, celui-ci sera normalement en mesure de vous alerter, et d’éliminer le virus.

Quel est le rôle d’un antivirus et comment fonctionne-t-il ?

Un antivirus est un programme informatique qui a pour rôle d’identifier, de neutraliser, voire d’éliminer les virus informatiques. À l’origine, un antivirus est un outil contre les virus informatiques : comme les virus biologiques, ces petits logiciels se reproduisent et infectent le plus possible de machines.

Cybermalveillance.gouv.fr explique le fonctionnement des antivirus. L’antivirus se greffe tout d’abord sur le système d’exploitation de l’appareil. Il permet de rechercher les virus dans ce qui peut y être stocké, y entrer ou en sortir. Cela concerne leur(s) mémoire(s) ou leur(s) disque(s) dur(s), le contenu des messages (email), le chargement d’une page Internet, la lecture d’un média amovible (clés USB, DVD…). Pour cela, l’antivirus s’appuie sur des « bases de signatures » qui contiennent des définitions ou empreintes de virus régulièrement actualisées, et souvent aussi sur des analyses de comportements anormaux (dites « analyses heuristiques ») qui pourraient être liés à des virus.

Comment bien l’utiliser ?

Pour être efficace, l’antivirus doit être déployé sur tous les équipements sans exception, en priorité ceux connectés à Internet (postes de travail, serveurs de fichier, etc.). Un antivirus protège des menaces connues, qui évoluent très rapidement : des centaines de milliers de codes malveillants apparaissent chaque jour.

Les menaces sont nombreuses et évoluent très vite, il est donc important de tenir à jour le logiciel en lui-même et sa base de données de signatures. Cette base de données est l’élément qui permet l’identification de programmes et fichiers malveillants : sans sa mise à jour fréquente, la protection offerte par l'antivirus s'en trouve très rapidement plus restreinte.

Les antivirus commerciaux proposent une mise à jour automatique et un scan automatique des espaces de stockage : il est primordial de procéder à l’activation de ces mécanismes dans les paramètres dès lors qu’ils sont disponibles.

De plus, si vous optez pour un antivirus payant, il est possible de souscrire aux fonctionnalités complémentaires proposées par de multiples éditeurs : pare-feu, filtrage Web, VPN, outils anti-hameçonnage et renforcement de la sécurité des transactions bancaires.

Posséder un antivirus semble donc présenter de multiples avantages si ce dernier est correctement utilisé, mais il peut aussi présenter plusieurs vulnérabilités majeures.

Un cadeau empoisonné ?

Le 9 mai dernier, Cyberbrief vous parlait des vulnérabilités d’Avast et AVG. Les solutions antivirus signées Avast ne sont plus à présenter tant elles sont connues et exploitées sur un nombre important de configurations de par le monde. Pourtant, grâce aux analystes de SentinelOne, il a été révélé que tous les produits de l’éditeur, sous marque Avast comme AVG, ont présenté deux vulnérabilités importantes de janvier 2012 à février 2022. Une décennie. Soit, en informatique, une éternité. Ces failles une fois exploitées permettaient à un utilisateur simple, donc non-administrateur, de s’arroger des droits élevés sur le système. Lui permettant de modifier librement des composants du système, voire d’en prendre le contrôle en contournant les protections logicielles pourtant actives.

En décembre 2019, l’extension Avast Online Security avait été supprimée des stores de Mozilla, Chrome et Opera après qu’elle a été soupçonnée de collecter une importante quantité de données utilisateur. Parmi ces données se trouvaient non seulement tous les sites Internet consultés, mais également la localisation, l’historique de recherche, l’âge, le genre, les identités sur les réseaux sociaux et même les informations de livraison personnelles, comme l’indique SafetyDetectives. En mars 2020, Avast avait dû fermer sa filiale Jumpshot suite à la sortie de plusieurs rapports d’enquêtes évoquant la revente des données personnelles d’environ 100 millions d’utilisateurs, collectées suite à la surveillance des utilisateurs.

De plus, un antivirus analyse toutes les actions que vous réalisez afin de vérifier qu’elles ne causent pas une infection par un virus. Ceci prend évidemment du temps et peut donc ralentir votre utilisation.

Les recommandations de CaptainCyber

Notre avis : en entreprise, oubliez les antivirus, qui sont une technologie obsolète.

Aujourd'hui, on parle plus d'anti-malware : des solutions contre les logiciels malveillants de tout ordre. Parmi les malware, ce ne sont que peu souvent des virus (peu de malwares ont cette capacité "virale" de se reproduire).

Les systèmes EDR ou Endpoint Detection and Response sont peu à peu en train de remplacer les antivirus et antimalware comme principale méthode de protection des serveurs et des postes de travail contre les attaques.

Une solution EDR est une application logicielle de cybersécurité qui détecte et répond aux cyberattaques sur les points de terminaison. Elle est conçue pour protéger les appareils contre les logiciels malveillants, les ransomwares et d’autres types de cyberattaques.

Quelles sont les caractéristiques des EDR ?

Premièrement, elles permettent de détecter les menaces comme les attaques “0-day” et APT (Advanced Persistent Threat). Elles ont la capacité de répondre à ces menaces en temps voulu, de les bloquer et de les supprimer. Les solutions génèrent des rapports sur les menaces et les incidents de cybersécurité, peuvent protéger plusieurs appareils, systèmes d’exploitation et plateformes et sont facilement déployables et gérables par des utilisateurs non techniques.

La principale différence entre les antivirus et les EDR est que ces derniers sont conçus pour détecter et répondre à tous les types de cyberattaques, tandis que les antivirus sont principalement conçus pour détecter et bloquer les logiciels malveillants connus. De plus, les outils EDR s’appuient sur des technologies telles que l’intelligence artificielle qui rend le système auto apprenant.

Les entreprises de toutes tailles peuvent utiliser des EDR, comme Microsoft Defender for Endpoint ou la plateforme Falcon de CrowdStrike par exemple. Ces outils permettent de se protéger de nombreuses attaques, qui se multiplient notamment avec la hausse actuelle de la cybercriminalité.

Le plus : faites gérer votre EDR par un service MDR (Managed Detection & Response) comme par exemple celui proposé par BlueVoyant. Ces services de cybersécurité externalisés sont conçus pour protéger vos données et vos actifs, même si une menace échappe aux contrôles de sécurité organisationnels courants.

Prêt à devenir un cyber héros ?

Vous désirez reprendre le contrôle et alerter vos proches de la menace cyber ?

Avec les trainings CaptainCyber (app disponible sur l’App Store et Google Play), soyez au point sur les attaques les plus courantes et comment s’en prémunir 🛡.

Pascal, Responsable Contrôle Permanent témoigne :

«L’app CaptainCyber est super pour concilier ma cybersécurité personnelle et professionnelle. J’apprécie beaucoup ces piqûres de rappel quotidiennes qui nous rappellent que des incidents arrivent tous les jours.»

Et vous, que faites-vous pour reprendre le contrôle ?